서론: 사이버 범죄의 심장부, LeakBase의 몰락

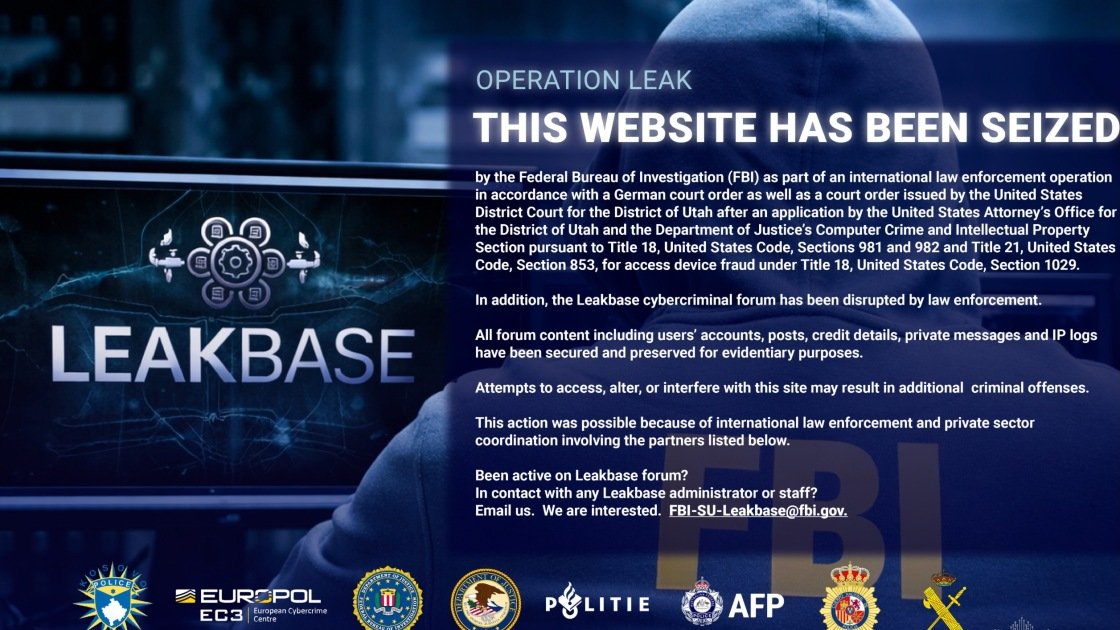

최근 미국 FBI와 유럽 경찰(Europol)이 대규모 탈취 데이터 거래 플랫폼인 'LeakBase'를 성공적으로 폐쇄했다고 발표했습니다. LeakBase는 단순한 다크웹 포럼을 넘어, 해킹을 통해 탈취된 개인정보, 기업 기밀, 신용카드 정보 등을 조직적으로 거래하던 거대 시장이었습니다. 이번 작전의 핵심은 단순히 사이트를 차단한 것에 그치어, 수사 당국이 해당 플랫폼의 '데이터베이스'를 통째로 확보했다는 점에 있습니다.

본론: 확보된 데이터베이스, 공격자의 '디지털 지문'이 되다

이번 사건에서 가장 주목해야 할 점은 수사 당국이 확보한 데이터의 가치입니다. LeakBase의 데이터베이스에는 거래 기록, 입금 주소, 판매자와 구매자 간의 통신 로그 등이 포함되어 있을 가능성이 높습니다. 이는 다음과 같은 기술적 추적을 가능하게 합니다.

1. 공격자 식별 (Attribution): 판매자가 사용한 암호화폐 지갑 주소와 접속 IP 로그를 분석하여 실제 공격자의 물리적 위치나 신원을 특정할 수 있는 단서를 제공합니다. 2. 인프라 구조 파악: 데이터가 유출된 원천(Source)과 유출 경로를 역추적함으로써, 현재 활성화된 다른 해킹 그룹의 인프라와 공격 패턴을 파악할 수 있습니다. 3. 공격자 네트워크 맵핑: 구매자와 판매자 간의 관계를 분석하여 사이버 범죄 생태계의 조직 구조를 시각화할 수 있습니다.

사이버 범죄 생태계의 위협과 기업의 대응

LeakBase와 같은 플랫폼의 폐쇄는 단기적으로는 공급망을 위축시킬 수 있으나, 범죄자들은 곧 다른 대체 플랫폼으로 이동할 가능성이 큽니다. 특히 'Credential Stuffing(계정 도용 공격)'의 위험은 여전히 높습니다. 유출된 계정 정보가 다른 서비스의 로그인 시도에 사용되는 공격 방식은 매우 고도화되어 있습니다.

기업과 개인은 다음과 같은 보안 수칙을 준수해야 합니다: * 다요소 인증(MFA) 필수 적용: 비밀번호만으로는 부족합니다. 생체 인식이나 OTP를 반드시 결합하십시오. * 정기적인 비밀번호 변경 및 차별화: 동일한 비밀번호를 여러 서비스에 사용하는 것은 매우 위험합니다. * 다크웹 모니터링 서비스 활용: 자신의 이메일이나 계정 정보가 유출되었는지 주기적으로 점검하십시오.

결론: 끝나지 않은 사이버 전쟁

이번 작전은 국제 공조를 통한 사이버 범죄 대응의 승리라고 평가받을 수 있습니다. 하지만 이는 거대한 빙산의 일각에 불과합니다. 공격자들은 더욱 은밀하고 지능적인 방식으로 진화하고 있습니다. 보안은 '완성'되는 것이 아니라 '지속적으로 관리'되어야 하는 영역임을 명심해야 합니다.

댓글 0

가장 먼저 댓글을 남겨보세요!

전문적인 지식 교류에 참여하시려면 HOWTODOIT 회원이 되어주세요.

로그인 후 참여하기